A volte un piccolo cambiamento può avere una portata deflagrante; lo sa bene chi truffa ogni giorno su Internet e lo sa altrettanto bene chi si occupa della sicurezza nel Web e nell'e-commerce.

Capita quindi periodicamente di sentir parlare di nuovi tipi di frodi telematiche e di nuove tecniche per ingannare chi usa Internet per fare acquisti, ma capita anche che si torni a discutere di fenomeni come il famigerato phishing (che francamente non fa più notizia come fino a qualche anno fa) e di quelle che sono le ultime novità in materia.

Proprio in queste ore Symantec, la nota azienda americana leader nella sicurezza informatica, ha segnalato sul proprio sito l'ultimo escamotage posto in essere dai phishers per eludere i controlli da parte di antivirus, toolbar e filtri "antiphishing" presenti nei più diffusi browsers.

Una notizia apparentemente come tante se non ci si fermasse a riflettere e a comprenderne le conseguenze in termini di sicurezza per milioni di utenti. Vediamo di cosa si tratta.

Di fronte allo straripante fenomeno del phishing negli ultimi anni numerose aziende di antivirus e diversi portali di e-commerce (si pensi ad es. ad eBay) hanno messo a punto specifici strumenti in grado di individuare in tempo reale siti clone truffaldini e segnalarli all'utente. Questi applicativi (i più comuni sono indubbiamente le toolbar) riescono per la maggiore a identificare istantaneamente un sito malevolo scansionando il codice della pagina alla ricerca di scripts dannosi o parole chiave ingannevoli (come "conto corrente", "codice PIN", etc.). Si tratta di un sistema di verifica il più delle volte valido per evitare di finire nella rete dei phishers ma che, stando a quanto rivela Symantec in queste ore, verrebbe bypassato da qualche tempo con l'utilizzo di animazioni in Flash.

Il formato Flash (dal nome dell'applicativo Adobe Flash), come molti dei lettori sapranno, ha largo impiego in Rete per la realizzazione di animazioni, scripts interattivi e filmati video (.flv) ecostituisce pertanto un aspetto notevole nell'interfaccia di molti siti Internet. La sua versatilità, tuttavia, si realizza nella capacità di racchiudere in piccoli files (quelli appunto in Flash che vengono inglobati nelle pagine web) immagini, suoni, codice e testo; elementi questi ultimi che i comuni filtri antiphishing non rileverebbero in quanto parte del file in formato Flash (ove avvenisse il contrario -il filtro esaminasse il contenuto dei files- la velocità di caricamento delle pagine verrebbe penosamente compromessa).

I phishers consapevoli di ciò starebbero sfruttando questa caratteristica a loro favore, inserendo le loro interfacce truffaldine in files in formato Flash ed eludendo così numerosi filtri antiphishing (toolbars in particolare), con l'ovvia conseguenza di trarre in inganno milioni di utenti.

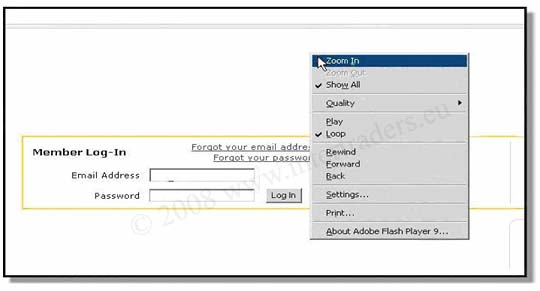

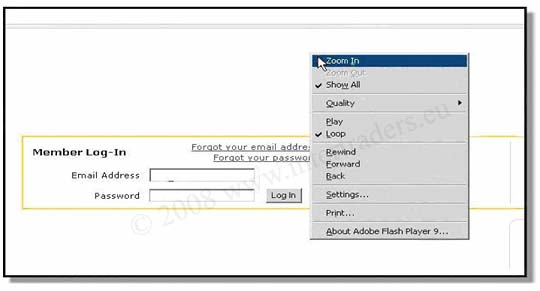

Nelle immagini a seguire (fonte: Symantec) ad es. è visibile un pannello fraudolento di autenticazione al sito di un istituto di credito: la toolbar in questo caso ha fallito il riconoscimento del tentativo di phishing, ma, cliccando col tasto destro del mouse sulla grafica del pannello,compare il menu tipico delle animazioni in Flash. Il file in Flash in esecuzione nasconde sicuramente un codice che reindirizzerà la vittima a delle false pagine dell'istituto di credito e memorizzerà allo stesso tempo i dati inseriti.

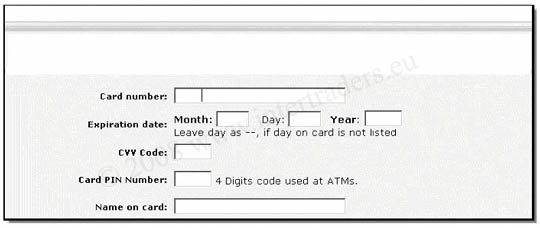

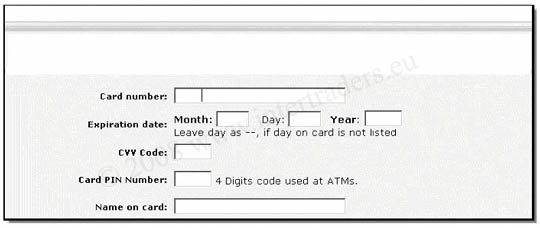

Un'altra immagine che sfrutta il medesimo escamotage è la seguente:

Proviamo ora ad immaginare cosa comporta tutto ciò per la sicurezza informatica globale...

Se è vero che i vari filtri antiphishing in circolazione non si limitano solo a scansionare il codice delle pagine in cerca di testi "particolari" ma considerano anche altri elementi (ad es. l'indirizzo del sito), è anche vero che quello dell'analisi del codice resta un parametro chiave. Allo stesso modo è bene evidenziare che un file in Flash può inglobare a sua volta un'ulteriore animazione in Flash (secondo una struttura a scatole cinesi), rendendo l'attività di riconoscimento del tentativo di phishing davvero complessa per un software (toolbar o antivirus che sia).

Alla luce di tali considerazioni è proprio il caso di dire che questa volta i phishers l'han pensata bene e non resta a questo punto che attendere e vedere quale sarà la risposta da parte delle aziende che operano nel campo della sicurezza informatica.

Capita quindi periodicamente di sentir parlare di nuovi tipi di frodi telematiche e di nuove tecniche per ingannare chi usa Internet per fare acquisti, ma capita anche che si torni a discutere di fenomeni come il famigerato phishing (che francamente non fa più notizia come fino a qualche anno fa) e di quelle che sono le ultime novità in materia.

Proprio in queste ore Symantec, la nota azienda americana leader nella sicurezza informatica, ha segnalato sul proprio sito l'ultimo escamotage posto in essere dai phishers per eludere i controlli da parte di antivirus, toolbar e filtri "antiphishing" presenti nei più diffusi browsers.

Una notizia apparentemente come tante se non ci si fermasse a riflettere e a comprenderne le conseguenze in termini di sicurezza per milioni di utenti. Vediamo di cosa si tratta.

Di fronte allo straripante fenomeno del phishing negli ultimi anni numerose aziende di antivirus e diversi portali di e-commerce (si pensi ad es. ad eBay) hanno messo a punto specifici strumenti in grado di individuare in tempo reale siti clone truffaldini e segnalarli all'utente. Questi applicativi (i più comuni sono indubbiamente le toolbar) riescono per la maggiore a identificare istantaneamente un sito malevolo scansionando il codice della pagina alla ricerca di scripts dannosi o parole chiave ingannevoli (come "conto corrente", "codice PIN", etc.). Si tratta di un sistema di verifica il più delle volte valido per evitare di finire nella rete dei phishers ma che, stando a quanto rivela Symantec in queste ore, verrebbe bypassato da qualche tempo con l'utilizzo di animazioni in Flash.

Il formato Flash (dal nome dell'applicativo Adobe Flash), come molti dei lettori sapranno, ha largo impiego in Rete per la realizzazione di animazioni, scripts interattivi e filmati video (.flv) ecostituisce pertanto un aspetto notevole nell'interfaccia di molti siti Internet. La sua versatilità, tuttavia, si realizza nella capacità di racchiudere in piccoli files (quelli appunto in Flash che vengono inglobati nelle pagine web) immagini, suoni, codice e testo; elementi questi ultimi che i comuni filtri antiphishing non rileverebbero in quanto parte del file in formato Flash (ove avvenisse il contrario -il filtro esaminasse il contenuto dei files- la velocità di caricamento delle pagine verrebbe penosamente compromessa).

I phishers consapevoli di ciò starebbero sfruttando questa caratteristica a loro favore, inserendo le loro interfacce truffaldine in files in formato Flash ed eludendo così numerosi filtri antiphishing (toolbars in particolare), con l'ovvia conseguenza di trarre in inganno milioni di utenti.

Nelle immagini a seguire (fonte: Symantec) ad es. è visibile un pannello fraudolento di autenticazione al sito di un istituto di credito: la toolbar in questo caso ha fallito il riconoscimento del tentativo di phishing, ma, cliccando col tasto destro del mouse sulla grafica del pannello,compare il menu tipico delle animazioni in Flash. Il file in Flash in esecuzione nasconde sicuramente un codice che reindirizzerà la vittima a delle false pagine dell'istituto di credito e memorizzerà allo stesso tempo i dati inseriti.

Un'altra immagine che sfrutta il medesimo escamotage è la seguente:

Proviamo ora ad immaginare cosa comporta tutto ciò per la sicurezza informatica globale...

Se è vero che i vari filtri antiphishing in circolazione non si limitano solo a scansionare il codice delle pagine in cerca di testi "particolari" ma considerano anche altri elementi (ad es. l'indirizzo del sito), è anche vero che quello dell'analisi del codice resta un parametro chiave. Allo stesso modo è bene evidenziare che un file in Flash può inglobare a sua volta un'ulteriore animazione in Flash (secondo una struttura a scatole cinesi), rendendo l'attività di riconoscimento del tentativo di phishing davvero complessa per un software (toolbar o antivirus che sia).

Alla luce di tali considerazioni è proprio il caso di dire che questa volta i phishers l'han pensata bene e non resta a questo punto che attendere e vedere quale sarà la risposta da parte delle aziende che operano nel campo della sicurezza informatica.

fonte:intertraders.eu